Questões de Tecnologia da Informação - Modelagem conceitual, lógica e física - 2016

Limpar pesquisa

Questão: 11 de 21

229545

Banca: CESPE / Cebraspe

Órgão: TCE/PA

Cargo(s): Auditor de Controle Externo - Analista de Suporte

Ano: 2016

Matéria/Assunto: Tecnologia da Informação > Banco de Dados / Modelagem conceitual, lógica e física

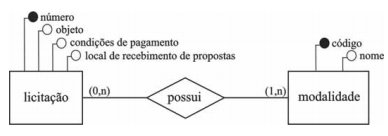

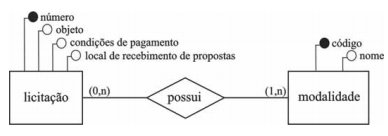

Considerando a figura apresentada, que ilustra o modelo de um

banco de dados hipotético, julgue os itens que se seguem.

Questão: 12 de 21

229405

Banca: CESPE / Cebraspe

Órgão: TCE/PA

Cargo(s): Auditor de Controle Externo - Analista de Sistema

Ano: 2016

Matéria/Assunto: Tecnologia da Informação > Banco de Dados / Modelagem conceitual, lógica e física

Questão: 13 de 21

229301

Banca: CESPE / Cebraspe

Órgão: TCE/PA

Cargo(s): Auditor de Controle Externo - Analista de Suporte

Ano: 2016

Matéria/Assunto: Tecnologia da Informação > Banco de Dados / Modelagem conceitual, lógica e física

Considerando a figura apresentada, que ilustra o modelo de um

banco de dados hipotético, julgue os itens que se seguem.

Questão: 14 de 21

229380

Banca: CESPE / Cebraspe

Órgão: TCE/PA

Cargo(s): Auditor de Controle Externo - Analista de Segurança

Ano: 2016

Matéria/Assunto: Tecnologia da Informação > Banco de Dados / Modelagem conceitual, lógica e física

de software, julgue os itens subsecutivos.

Questão: 15 de 21

229281

Banca: CESPE / Cebraspe

Órgão: TCE/PA

Cargo(s): Auditor de Controle Externo - Analista de Sistema

Ano: 2016

Matéria/Assunto: Tecnologia da Informação > Banco de Dados / Modelagem conceitual, lógica e física