Questões de Segurança da Informação - Vírus e malwares

Limpar pesquisa

Questão: 681 de 6567

345879

Banca: VUNESP

Órgão: Pref. Valinhos/SP

Cargo(s): Analista de Tecnologia da Informação | SAI

Ano: 2019

Matéria/Assunto: Tecnologia da Informação > Segurança da Informação / Conceitos, Princípios e Atributos da Segurança da Informação

acessar o site normalmente, pois não há risco de ter

as credenciais de acesso violadas.

desistir do acesso, pois suas credenciais podem ser

interceptadas por terceiros.

trocar a senha imediatamente, pois suas credenciais

foram comprometidas.

utilizar recursos do sistema operacional, como copiar

e colar, para não ter que digitar a senha.

utilizar um usuário com permissões de somente-leitura ao sistema.

Questão: 682 de 6567

345889

Banca: VUNESP

Órgão: Pref. Valinhos/SP

Cargo(s): Analista de Tecnologia da Informação | SAI

Ano: 2019

Matéria/Assunto: Tecnologia da Informação > Segurança da Informação / Segurança em Redes / Arquiteturas de firewall, roteadores, proxy e DMZ

Balancear carga para servidores web.

Rotear pacotes na camada 3.

Prover serviços de monitoramento e gerenciamento

de rede por SNMP.

Prover resolução de nomes de domínios em endereços IP.

Obter o endereço físico de rede (MAC address) a

partir de um endereço IP.

Questão: 683 de 6567

345894

Banca: VUNESP

Órgão: Pref. Valinhos/SP

Cargo(s): Analista de Tecnologia da Informação | SAI

Ano: 2019

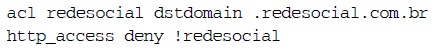

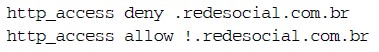

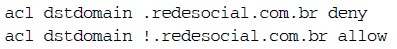

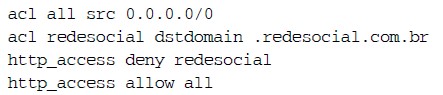

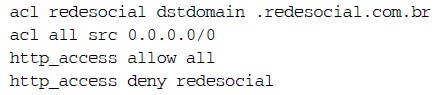

Matéria/Assunto: Tecnologia da Informação > Segurança da Informação / Segurança em Redes / Arquiteturas de firewall, roteadores, proxy e DMZ

Questão: 684 de 6567

345891

Banca: VUNESP

Órgão: Pref. Valinhos/SP

Cargo(s): Analista de Tecnologia da Informação | SAI

Ano: 2019

Matéria/Assunto: Tecnologia da Informação > Segurança da Informação / Segurança em Redes / VPN

Um enlace físico dedicado, além da conexão com a

Internet, deve ser estabelecido entre as redes que

participarão da VPN. Os datagramas IP que devem

trafegar pela VPN são criptografados e enviados por

esse enlace dedicado, não trafegando pela Internet.

Um protocolo próprio da camada de transporte, que

não é o TCP nem o UDP, é utilizado para encapsular

datagramas IP que devem trafegar pela VPN de forma criptografada. A transmissão entre os elementos

que participam da VPN ocorre via Internet.

Uma conexão TCP é estabelecida e mantida entre

os elementos de rede que efetuarão o tunelamento.

Os datagramas IP que devem trafegar pela VPN são

criptografados e enviados por essa conexão TCP via

Internet.

Os datagramas IP que devem trafegar pela VPN são

criptografados e encapsulados em datagramas UDP

transmitidos via Internet.

Os datagramas IP que devem trafegar pela VPN

são criptografados e encapsulados diretamente em

outros datagramas IP transmitidos via Internet.

Questão: 685 de 6567

345247

Banca: FADESP

Órgão: Câmara de Abaetetuba/PA

Cargo(s): Técnico em Informática

Ano: 2019

Matéria/Assunto: Tecnologia da Informação > Segurança da Informação / Recursos e Ferramentas de Segurança da Informação / Cópias de segurança (backup)

hot swap é uma técnica que permite a organização de um conjunto redundante de discos rígidos

independentes, isto é, com o swap habilitado em um sistema de armazenamento é possível

conectar duas ou mais unidades no sistema para que funcionem como uma unidade grande, rápida

e espelhada.

o padrão IDE é uma tecnologia para discos rígidos que sucedeu a interface SATA (Serial ATA). Os

discos IDE alcançam taxas de transferência mais elevadas que os discos SATA porque fazem a

transmissão de dados de forma híbrida, ou seja, tanto serial quanto paralela.

SCSI é mais do que apenas uma interface de disco rígido. É um barramento ao qual podem ser

conectados um controlador SCSI e um conjunto de dispositivos. Entre estes podem estar um ou

mais discos rígidos, gravadores de CD, scanners e outros periféricos SCSI.

é comum encontrar nos discos rígidos atuais o recurso NCQ (Native Command Queuing), que é

capaz de otimizar o desempenho do dispositivo. Essa tecnologia tornou possível o acesso direto à

memória principal pelo disco rígido, sem necessidade de auxílio direto do processador.